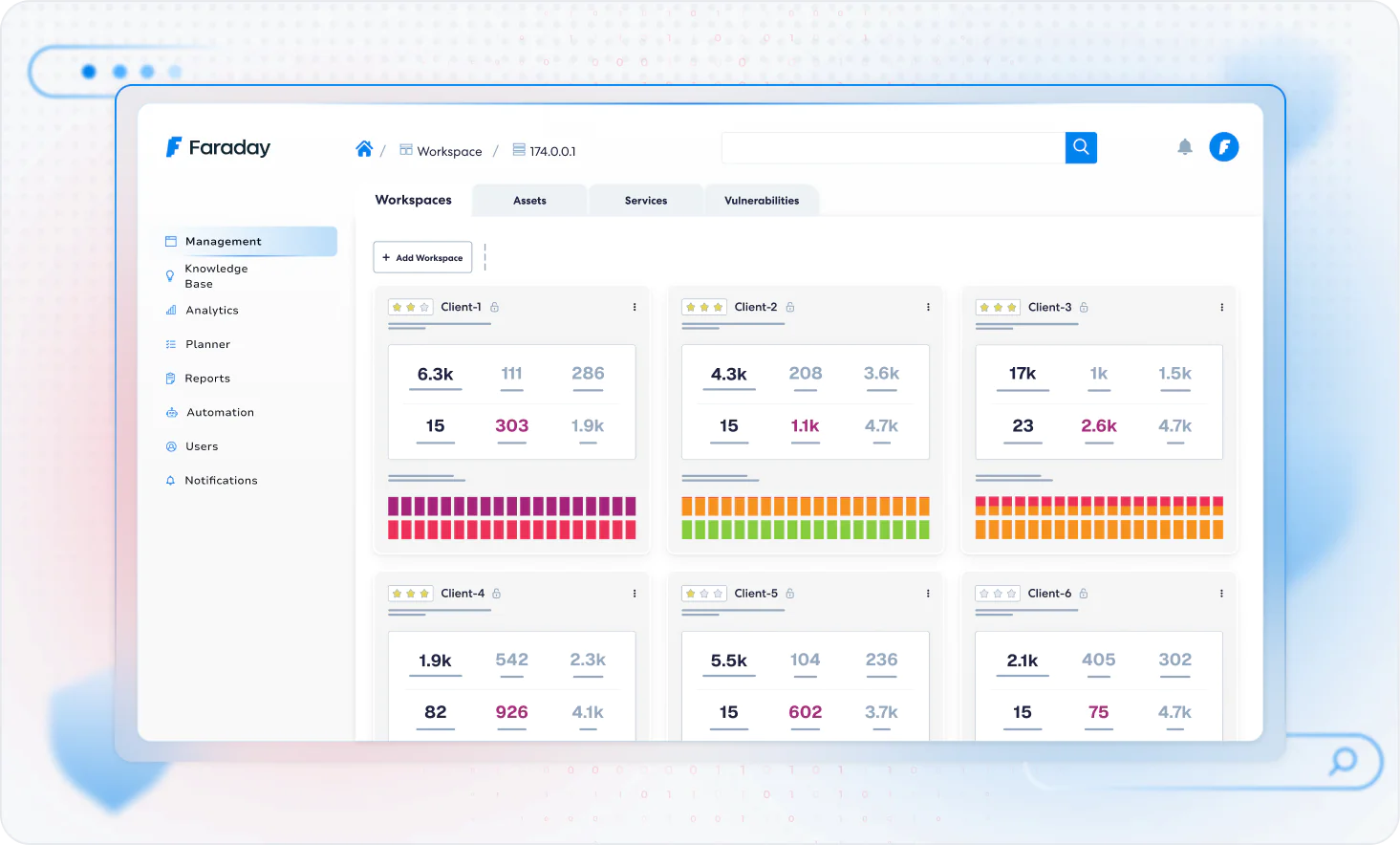

Conozca más de cerca la plataforma que utilizan los equipos de seguridad para centralizar las vulnerabilidades, priorizar lo importante y pasar más rápidamente de la detección a la corrección.

Empezaremos con tus datos de contacto para personalizar tu recomendación

Ajuste los valores para que coincidan con su operación de seguridad real

En función de tu configuración, aquí tienes el plan que mejor se adapta a tus necesidades.

Escanea y enumera los servicios expuestos y los puertos abiertos (hosts de terceros excluidos).

Asigne puntos finales, funciones y flujos de trabajo para comprender cómo la aplicación respalda los procesos empresariales.

Asigne las vulnerabilidades a archivos y números de línea específicos y proporcione ejemplos concretos de solución.

Valide la configuración de seguridad de servidores y aplicaciones, cabeceras, políticas de cookies y defensas CSRF.

Combinar los hallazgos en pruebas de concepto (PdC) reproducibles y confirmar la explotabilidad en el ámbito de aplicación.

Lorem ipsum dolor sit amet, consectetur adipiscing elit.

Lorem ipsum dolor sit amet, consectetur adipiscing elit.

Lorem ipsum dolor sit amet, consectetur adipiscing elit.

Lorem ipsum dolor sit amet, consectetur adipiscing elit.

Lorem ipsum dolor sit amet, consectetur adipiscing elit.

Lorem ipsum dolor sit amet, consectetur adipiscing elit.

Libere todo el potencial de la Plataforma Faraday con nuestros tutoriales paso a paso que cubren las características y funcionalidades clave.

Descubre las herramientas y plataformas líderes que funcionan de forma integrada con Faraday.

Resultados reales impulsados por equipos reales. Conoce cómo Faraday optimiza flujos de trabajo en todo el mundo.