Durante las evaluaciones del equipo rojo, nuestro equipo de investigación descubrió que la información personal filtrada en las filtraciones puede suponer un riesgo importante para nuestros clientes. A menudo, las contraseñas personales se reutilizan en entornos empresariales. Pero incluso cuando no se reutilizan, estas contraseñas, junto con otra información personal, pueden utilizarse para obtener credenciales de trabajo para los recursos de la empresa.

Recopilar esta información manualmente es un proceso tedioso. Por ello, nuestro Jefe de Investigación Javier Aguinaga y Jefe de los Servicios de Seguridad Gabriel Franco desarrolló una herramienta que les ayuda a identificar rápidamente cualquier filtración de información de empleados asociada a sus clientes. La herramienta resultó ser increíblemente útil para su equipo cuando se utilizó internamente. Sin embargo, reconocieron los beneficios potenciales que podría ofrecer a otras organizaciones que se enfrentan a retos de seguridad similares. Como resultado, tomaron la decisión de abrir la herramienta.

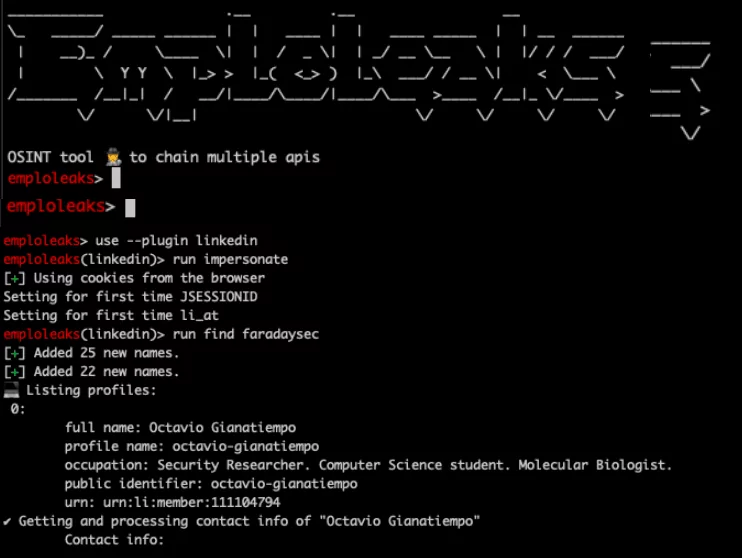

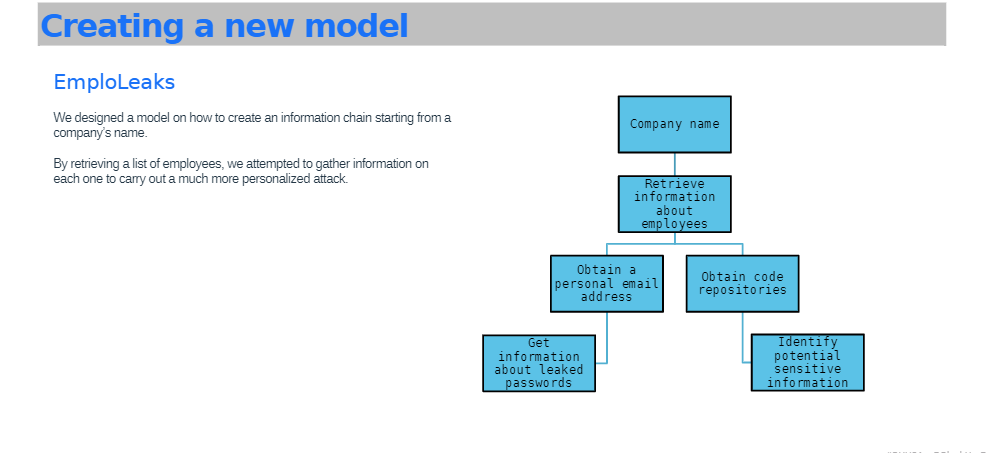

Esta herramienta de seguridad permite recopilar información personal mediante técnicas de inteligencia de código abierto. Comienza tomando el dominio de una empresa y recuperando una lista de empleados de LinkedIn. Posteriormente, recopila datos sobre individuos en varias plataformas de redes sociales, como Twitter, LinkedIn, GitHub, GitLab, etc., con el objetivo de obtener direcciones de correo electrónico personales. Una vez encontradas estas direcciones de correo electrónico, la herramienta busca en la base de datos del COMB y en otras fuentes de Internet para comprobar si la contraseña del usuario ha quedado expuesta en alguna filtración. La reutilización de contraseñas es un método habitual que utilizan los atacantes para penetrar en las organizaciones. Las empresas necesitan una forma sencilla de conocer su superficie de ataque y ayudar a sus empleados a comprender su nivel de exposición. Aunque nuestro equipo conoce varias herramientas que funcionan de forma independiente, decidieron automatizar cada fase, empezando por el nombre de la empresa, pasando por la búsqueda de cada empleado y sus redes sociales para obtener correos electrónicos personales y, por último, identificando las contraseñas potencialmente filtradas. Consultan varios sitios web y bases de datos públicas indexadas sobre filtraciones para obtener resultados rápidamente.

La reutilización de contraseñas es un método habitual que utilizan los atacantes para penetrar en las organizaciones. Las empresas necesitan una forma sencilla de conocer su superficie de ataque y ayudar a sus empleados a comprender su nivel de exposición. Aunque nuestro equipo conoce varias herramientas que funcionan de forma independiente, decidieron automatizar cada fase, empezando por el nombre de la empresa, pasando por la búsqueda de cada empleado y sus redes sociales para obtener correos electrónicos personales y, por último, identificando las contraseñas potencialmente filtradas. Consultan varios sitios web y bases de datos públicas indexadas sobre filtraciones para obtener resultados rápidamente.

Al poner esta herramienta a disposición del público, nuestro equipo puede ayudar a las organizaciones a identificar y mitigar de forma proactiva los riesgos asociados a la filtración de las credenciales de los empleados. En última instancia, esto contribuirá a un ecosistema digital más seguro para todos.

Consulta el proyecto en GitHub

Detalles de la herramienta

Esta herramienta de seguridad se creó en Python y permite a las empresas recopilar fácilmente información sobre sus empleados y evaluar su exposición en línea. Al automatizar el proceso de recopilación de datos, su herramienta ahorra tiempo y esfuerzo, eliminando la necesidad de buscar manualmente en varias plataformas de redes sociales y bases de datos. Esto permite a las empresas identificar posibles riesgos de seguridad de manera más eficiente y tomar medidas preventivas para proteger la información sensible.

Esta herramienta de seguridad se creó en Python y permite a las empresas recopilar fácilmente información sobre sus empleados y evaluar su exposición en línea. Al automatizar el proceso de recopilación de datos, su herramienta ahorra tiempo y esfuerzo, eliminando la necesidad de buscar manualmente en varias plataformas de redes sociales y bases de datos. Esto permite a las empresas identificar posibles riesgos de seguridad de manera más eficiente y tomar medidas preventivas para proteger la información sensible.

Una de las principales ventajas de la herramienta es que su uso es totalmente gratuito. Esto permite a las empresas, sobre todo a las de menor presupuesto, evaluar su nivel de seguridad sin incurrir en costes adicionales. También proporciona un informe completo sobre la presencia en línea de los empleados, destacando cualquier contraseña expuesta que pueda existir. Esto puede ayudar a las empresas a tomar medidas proactivas para hacer frente a posibles riesgos de seguridad antes de que se agraven.

Nuestro equipo se centra actualmente en garantizar que el flujo de la aplicación sea eficiente, y abordan con diligencia cualquier error que surja lo antes posible. Se trata de un proceso continuo, y están comprometidos a proporcionar una herramienta de alta calidad que sea fiable y satisfaga las necesidades de la comunidad. Como todavía están en fase de desarrollo, agradecen los comentarios y contribuciones de los usuarios para ayudarles a seguir mejorando la herramienta.

Consulta el proyecto en GitHub

Esta herramienta se presentó en Black Hat Arsenal 2023