Cuando se trata de buscar vulnerabilidades, somos profesionales en ello. Está en nuestro ADN. Tenemos un historial de buscando vulneraciones y ciertamente hay unas cuantas de las que estamos muy orgullosos.

Esta vez, el último descubrimiento de nuestro equipo fue a lo grande y llegó a DEFCON 30.

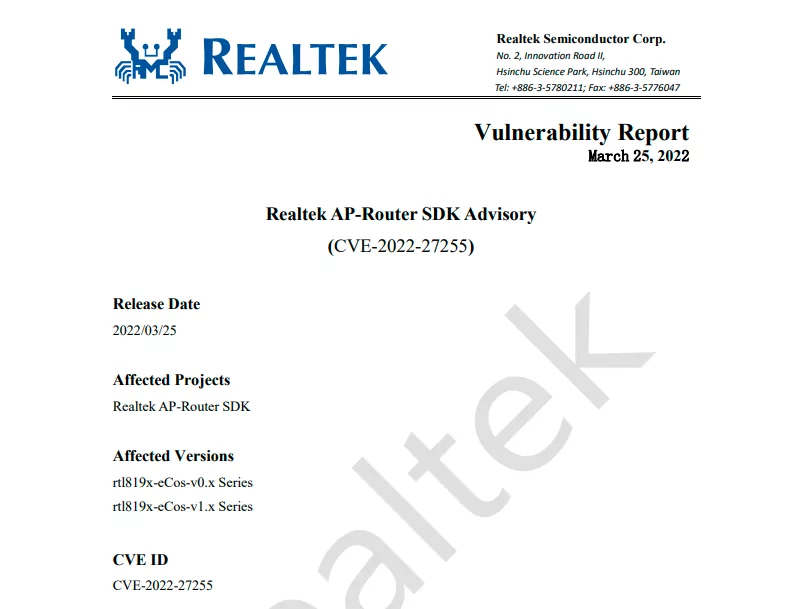

Ahora, presentamos los detalles de esta vulnerabilidad recientemente encontrada y calificada de ‘gravedad alta’: CVE 2022-27255

La curiosidad y el talento de nuestro equipo de investigación condujeron a este importante descubrimiento; no podríamos estar más contentos por ellos.

Conozcamos los detalles de su viaje:

En 2023, el número de dispositivos conectados a redes IP será más de tres veces superior al número de personas en todo el mundo. Por otra parte, cada vez más personas trabajan desde casa debido a la pandemia. Por ello, la seguridad de la red de una empresa también depende de la seguridad de la red doméstica de sus empleados. Sin embargo, la mayoría de los dispositivos de consumo conectados a Internet tienen fama de ser vulnerables. Este fue el punto de partida de nuestro equipo de investigación para buscar y denunciar vulnerabilidades de seguridad en IoT que condujo al descubrimiento de un fallo explotable en un router de consumo popular en Argentina.

Sin embargo, el impacto de esta vulnerabilidad escaló rápidamente. Nuestros investigadores Octavio Gianatiempo (@ogianatiempo) y Octavio Galland (@GallandOctavio) lo presentaron en DEFCON 30 en su charla “Exploring the hidden attack surface of OEM IoT devices: pwning thousands of routers with a vulnerability in Realtek's SDK for eCos OS”.”

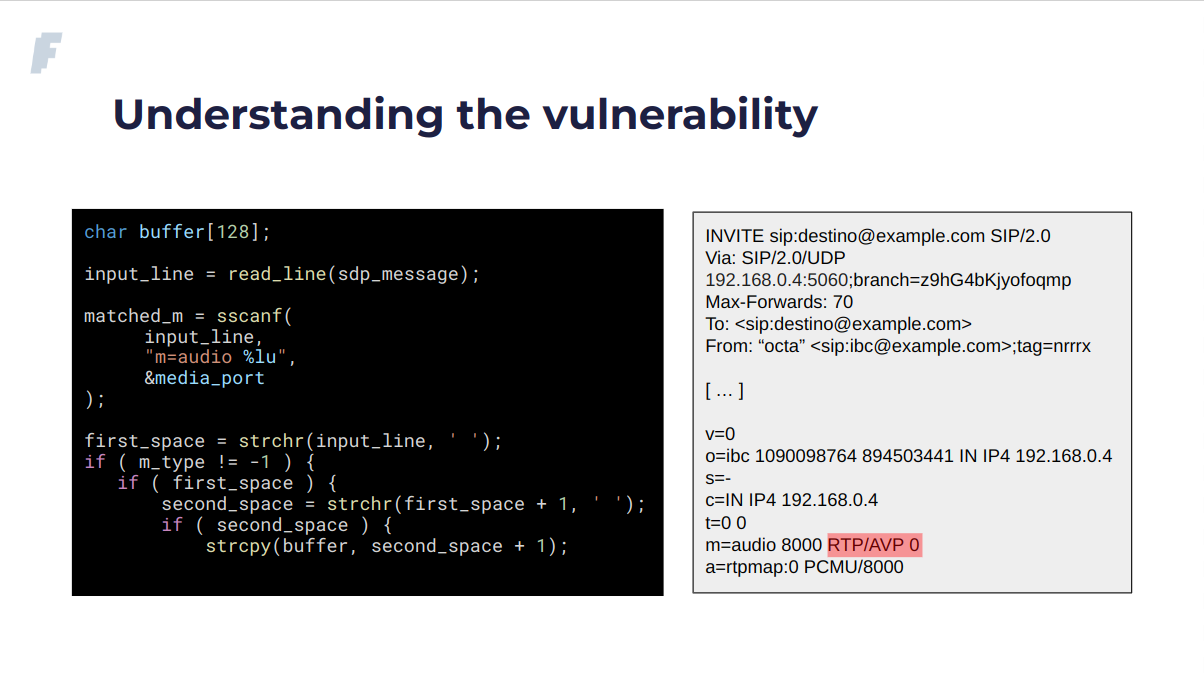

“La vulnerabilidad es un simple desbordamiento de búfer que puede activarse de forma remota sin interacción del usuario y bajo la configuración predeterminada. El código vulnerable forma parte de la pila de red; si el dispositivo está conectado a Internet, un atacante solo tiene que enviar un paquete para tomar el control del dispositivo”, explicó Octavio Gianatiempo al ser entrevistado sobre el hallazgo.

La función vulnerable se llama SIP ALG. Esta funcionalidad reescribe los mensajes SIP, una parte clave de las comunicaciones VoIP, para garantizar que los dispositivos de la red local puedan comunicarse con los de Internet. Los mensajes SIP pueden contener datos SDP que son utilizados por las partes de la llamada para establecer sesiones multimedia. Cuando esta implementación de SIP ALG intenta reescribir el campo de descripción de medios en los datos SDP de un mensaje SIP, incurre en un desbordamiento del búfer de pila al utilizar strcpy sin comprobar el tamaño del búfer de destino. Puede ver el aviso aquí

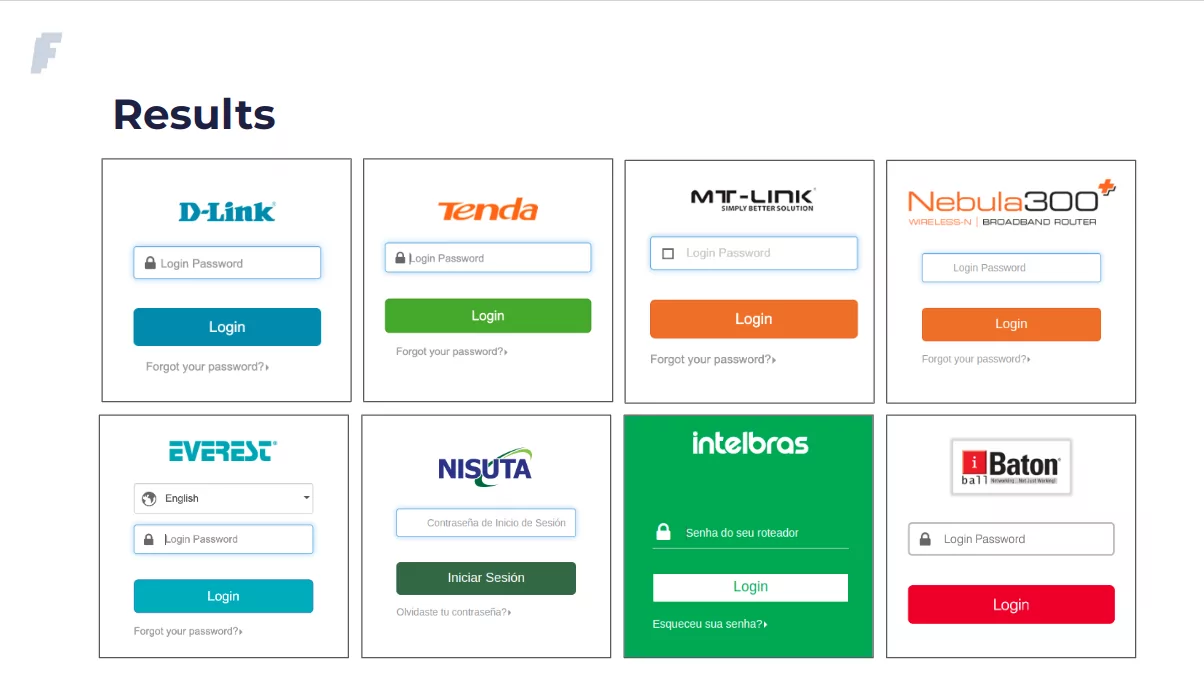

La parte clave de este hallazgo es que la vulnerabilidad está presente en múltiples modelos de routers de diferentes marcas porque esta implementación concreta de SIP ALG forma parte de un SDK de Realtek. “Realtek SDK para eCos es el código que Realtek proporciona a los vendedores que fabrican routers, puntos de acceso y repetidores alimentados por SoCs de la familia RTL819x. Este SDK implementa las funcionalidades básicas del router, por ejemplo, la interfaz de administración web, la pila de red, etc. Los proveedores pueden construir sobre este SDK para añadir funcionalidades personalizadas y su marca al dispositivo.”

“Para identificar los productos y proveedores afectados, nuestro proceso de búsqueda combina análisis de Internet, información de fuentes abiertas y análisis automatizados de firmware. Este proceso aún está en curso, y el número de proveedores afectados se aproxima a 20. Sin embargo, es posible que haya más proveedores afectados que aún no hemos encontrado. Sin embargo, es posible que haya más proveedores afectados que aún no hemos encontrado. Identificar los productos OEM afectados es desalentador debido a la falta de visibilidad de su cadena de suministro. Por el momento, la mayoría de los dispositivos identificados son Tenda, Nexxt e Intelbras. Pero también hay un router D-Link afectado”, comenta Gianatiempo.

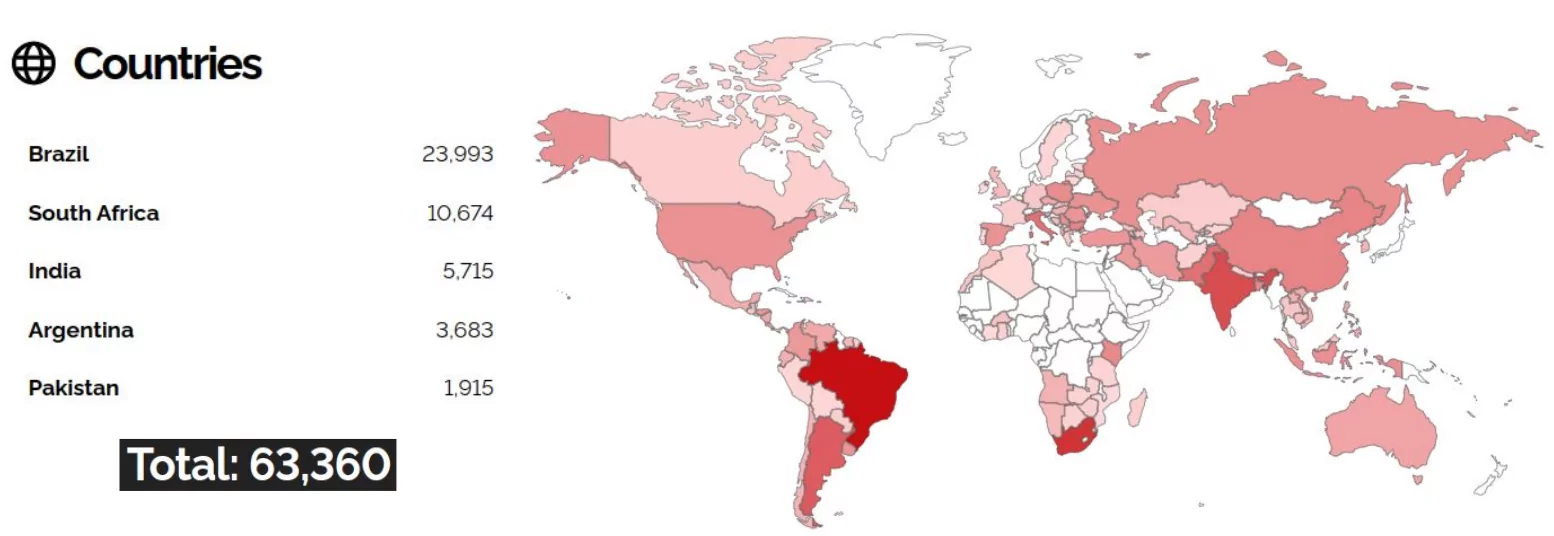

Una búsqueda preliminar en Shodan reveló más de 60.000 routers vulnerables con su panel de administración expuesto en todo el mundo. Este panel de administración no está habilitado por defecto, por lo que el número total de dispositivos expuestos debería ser mayor. La identificación remota de los routers afectados sin este panel requeriría activar la vulnerabilidad, lo que está fuera del alcance de nuestra investigación.

“Realtek informó a los clientes sobre la Vulnerabilidad del SDK de eCos en marzo, cuando anunció la disponibilidad de un parche. Sin embargo, corresponde a los OEM que utilizan el SDK asegurarse de que el parche se distribuye a los dispositivos de los usuarios finales”, escribe Eduards Kovacs para SecurityWeek

Hasta la fecha y por lo que sabemos, ningún fabricante de equipos originales o vendedor ha publicado una versión parcheada de su firmware. Y como muchos de estos dispositivos no se actualizan automáticamente, cuando haya un parche disponible, los usuarios finales seguirán teniendo que actualizar manualmente sus productos. Sin embargo, si los vendedores no parchean sus firmwares, la mejor alternativa debería ser cambiar a otro producto no vulnerable.

La conclusión del hallazgo es que, dado que los proveedores no siempre planifican el mantenimiento a largo plazo, la seguridad pasa a ser responsabilidad del usuario final. Por eso publicamos la lista de dispositivos afectados que hemos encontrado hasta ahora junto con nuestra herramienta de detección para identificar imágenes de firmware vulnerables. Te animamos a que la pruebes y nos ayudes a encontrar otros productos vulnerables.

¡Ayudemos a asegurar las redes domésticas como comunidad!

Ya están disponibles las diapositivas, poc y otros recursos en la vulnerabilidad de los routers SDK de Realtek. aquíAquí tiene la lista de periódicos internacionales en los que puede seguir el rastro del hallazgo: