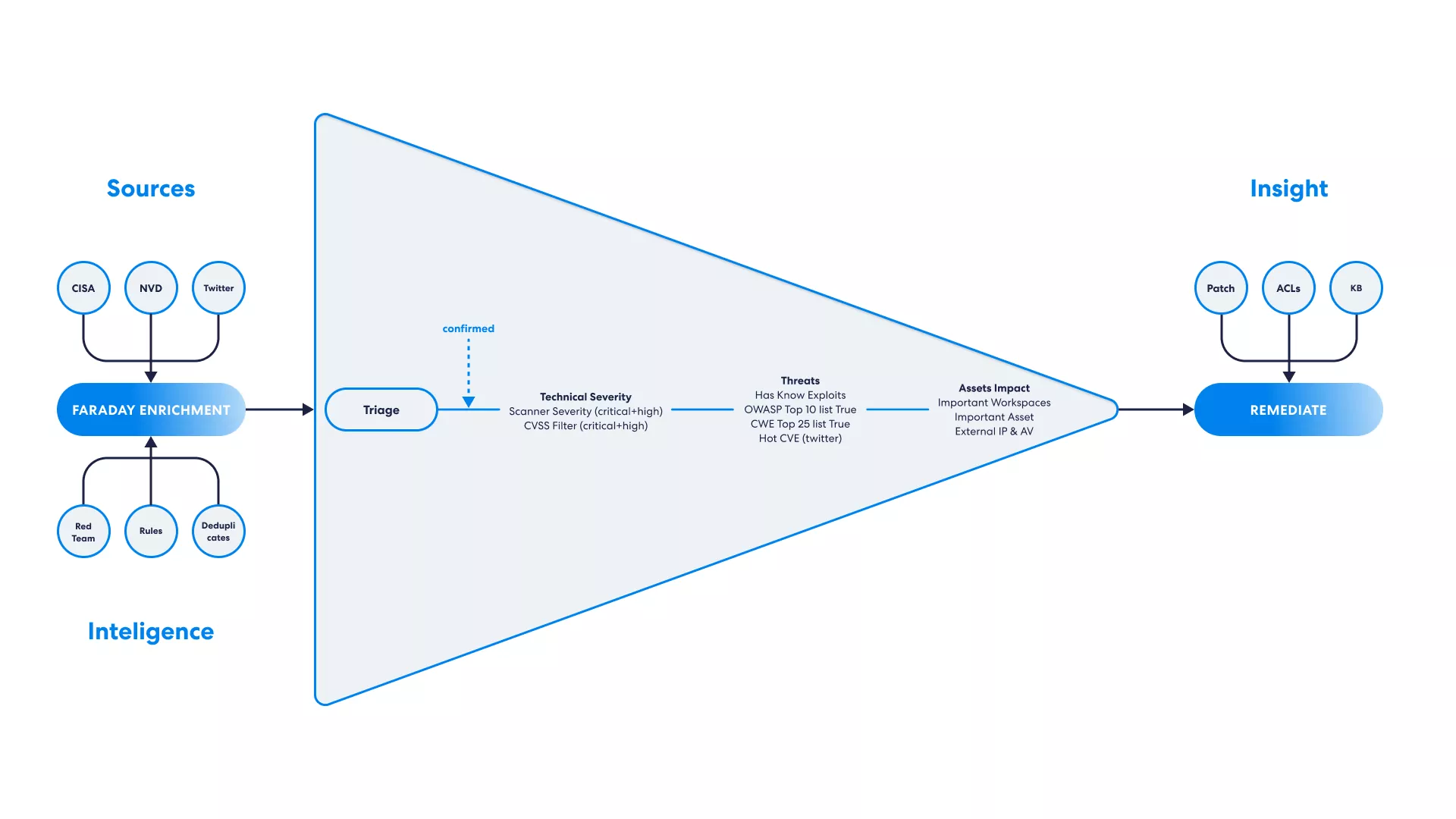

En Faraday orquestamos muchos resultados de escáneres en la misma tubería. Así comienza el proceso, pero luego dedicamos algo de tiempo a decidir la importancia o urgencia de una vulnerabilidad para nuestra empresa. Para esta tarea, necesitas información contextual para reducir cientos de vuln críticas a unas pocas y tener más tiempo para centrar tu atención en lo que importa.La gestión de vulnerabilidades es un campo en constante cambio, con nuevas amenazas y nuevas soluciones que aparecen todo el tiempo. El reto consiste en elegir la forma correcta de gestionar las vulnerabilidades sin caer en la complejidad. Esta entrada de blog le guiará a través de algunos principios simples para priorizar su proceso de gestión de vulnerabilidades, para que no crezca fuera de control. Al final, usted debe tener una buena idea de por dónde empezar si usted está buscando para simplificar su proceso sin dejar de hacer frente a riesgos críticos como la ejecución remota de código o ataques de inyección de base de datos. Cualquier proceso de gestión de vulnerabilidades a largo plazo debe tener tres características clave: En primer lugar, debe ser estratégico, lo que significa que debe tener en cuenta los recursos del equipo de seguridad. Si no se establecen prioridades de forma inteligente, se corre el riesgo de dedicar demasiado tiempo a problemas menores y no el suficiente a los más importantes. En segundo lugar, debe ser repetible, es decir, debe poder repetir el proceso una y otra vez con resultados constantes. Ninguna organización puede permitirse improvisar a la hora de gestionar vulnerabilidades, especialmente en el mundo digital hiperconectado de hoy en día. En tercer lugar, debe ser eficiente, lo que significa que controlar la avalancha de descubrimientos debe llevar menos tiempo. Si se tarda más en descubrir y notificar los problemas que en prevenirlos, se está perdiendo el tiempo. Un enfoque proactivo es superior a uno reactivo.

Cualquier proceso de gestión de vulnerabilidades a largo plazo debe tener tres características clave: En primer lugar, debe ser estratégico, lo que significa que debe tener en cuenta los recursos del equipo de seguridad. Si no se establecen prioridades de forma inteligente, se corre el riesgo de dedicar demasiado tiempo a problemas menores y no el suficiente a los más importantes. En segundo lugar, debe ser repetible, es decir, debe poder repetir el proceso una y otra vez con resultados constantes. Ninguna organización puede permitirse improvisar a la hora de gestionar vulnerabilidades, especialmente en el mundo digital hiperconectado de hoy en día. En tercer lugar, debe ser eficiente, lo que significa que controlar la avalancha de descubrimientos debe llevar menos tiempo. Si se tarda más en descubrir y notificar los problemas que en prevenirlos, se está perdiendo el tiempo. Un enfoque proactivo es superior a uno reactivo.

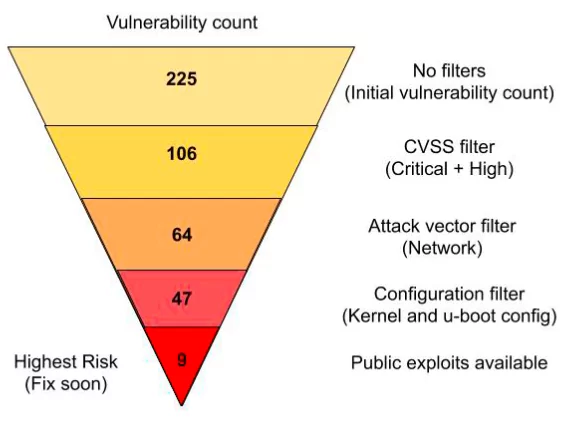

¿En qué vulnerabilidades hay que centrarse primero? Esta es la pregunta más común cuando empezamos a trabajar con nuevos clientes. Todo el mundo quiere saber qué vulnerabilidades son críticas y en cuáles merece la pena centrarse. Es una pregunta válida, pero también puede ser engañosa. La mayoría de las empresas tienen una lista de miles de vulnerabilidades que necesitan corregir porque el CVSS trata todos los activos por igual. Así que intentan priorizar esa lista basándose en el riesgo que la vulnerabilidad supone para su organización. Sin tener en cuenta esos dos factores adicionales -el valor de los activos y el armamento- podría dar prioridad a parchear vulnerabilidades que probablemente no vayan a ser explotadas y dejar otras que podrían exponer activos aún más sensibles si se dejan sin parchear. Su trabajo consiste en identificar cada activo en función de su riesgo y valor crítico

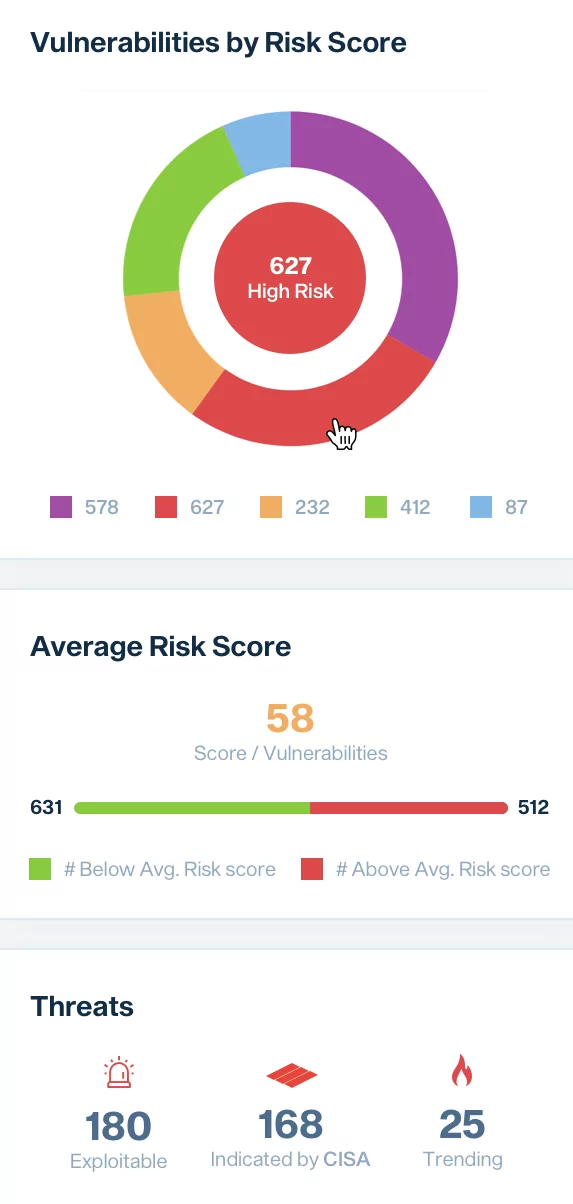

La urgencia de una vulnerabilidad no siempre es directamente proporcional a su riesgo. Por ejemplo, las vulnerabilidades ruidosas, frecuentes y no urgentes pueden clasificarse como altas pero difícilmente explotables. Así que si quieres priorizar tus vulnerabilidades basándote en la urgencia, necesitas conocer el riesgo de cada una y darle contexto. Nuestra puntuación de riesgo se calcula en función de la probabilidad de que una vulnerabilidad sea explotable. Puede utilizar esta información para tomar una decisión informada, priorizar sus vulnerabilidades y ocuparse de su trabajo de forma consciente y en sus propios términos. Las vulnerabilidades que tienen la mayor probabilidad y el mayor impacto deben ser su máxima prioridad.

¿Por dónde empezamos?

1-Encontrar vulnerabilidades

2-Priorícelos utilizando nuestra puntuación de riesgo y averigüe qué quiere remediar primero, y

3-Delegue automáticamente los hallazgos a los equipos que mejor puedan solucionarlos.

Así podrá centrar sus esfuerzos en las vulnerabilidades y los servicios que suponen un mayor riesgo para su organización y podrá separar la señal del ruido.

Reflexiones finales

Puede resultar tentador intentar arreglarlo todo de una vez. Después de todo, eso es lo que la mayoría de las organizaciones esperan hacer. Por eso es tan importante priorizar las vulnerabilidades explotables. Puede aprovechar al máximo su tiempo y sus recursos centrándose en lo que realmente importa. Puede adelantarse a los acontecimientos en lugar de jugar a ponerse al día, y puede construir una organización más fuerte y resistente que pueda soportar mejor los ataques y las infracciones en el futuro.

En Faraday le ayudamos a detectar vulnerabilidades explotables. Hemos creado una función exclusiva para seleccionar vulnerabilidades fácilmente explotables to que más podría exponer o perjudicar a su infraestructura. Puntuación del riesgo: priorice con eficacia.Ahora todo lo que tienes que hacer es comprobar tu panel de vulnerabilidades y ver cómo funciona la puntuación de riesgo para cada una de las vulnerabilidades: cuanto mayor es la puntuación, más explotable es la vuln.Si tiene alguna pregunta, reserve una reunión con nuestro equipo