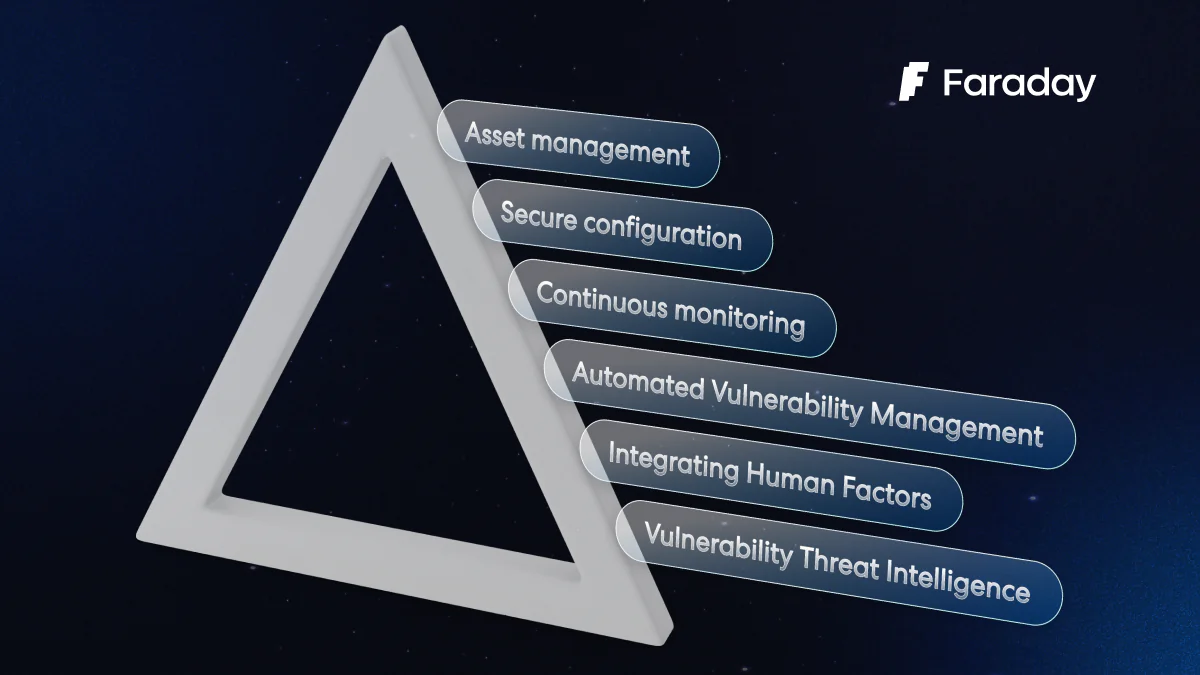

Dado que las organizaciones difieren en tamaño, estructura y madurez, existen varios modelos de gestión de vulnerabilidades adaptados a cada una de ellas. Estas estrategias, adaptadas a diferentes niveles de complejidad, no son una solución única para todos, sino más bien un conjunto de pasos recomendados para construir un Programa de Gestión de Vulnerabilidades (VMP) desde cero o evaluar la madurez de un VMP existente. El objetivo final es llegar a un punto en el que la gestión de vulnerabilidades deje de parecer una carga y, en su lugar, se traduzca en mejoras significativas de la seguridad general.

Las VMP no se construyen ni maduran de la noche a la mañana. Es un proceso que se desarrolla con el tiempo. Considera estos pasos como una guía para ayudarte a desarrollar un Programa de Gestión de Vulnerabilidades maduro dentro de tu equipo. Al igual que otras áreas de la ciberseguridad, como la confianza cero, la gestión de vulnerabilidades es un proceso iterativo de mejora continua, refinamiento y aprendizaje. La seguridad está en marcha.

Este es un artículo en dos partes, y cubriremos los dos primeros niveles. Cada nivel de madurez mostrado en el gráfico podría ampliarse en detalle, lo que podría requerir libros enteros. Sin embargo, destilaremos los puntos clave en una guía concisa para ayudarle a comprender y evaluar su posición actual.

Basado en el libro “Gestión eficaz de la vulnerabilidad” de Chris Hughes y Nikki Robinson, queremos compartir algunas preguntas importantes que deberías hacerte:

- ¿Ya se ha realizado este paso tal y como se ha descrito?

- ¿Creo que el PMV de nuestra organización ha alcanzado la plena madurez con estos pasos?

- ¿Hay áreas en las que debamos mejorar nuestro VMP?

- ¿A quién debo consultar en mi organización sobre cada paso?

- ¿En qué fase se encuentra actualmente mi equipo/organización, y podemos crear un plan para pasar a la siguiente?

Comencemos: Gestión de activos

La base de cualquier proceso eficaz de gestión de la vulnerabilidad es definir el alcance de su inventario de activos. Empieza por saber qué herramientas se utilizan y quién es responsable de gestionarlas. También tendrás que preguntarte qué metodologías, como OWASP o Agile, deben incorporarse, así como qué normas y requisitos de cumplimiento deben cumplirse.

Si su organización ha migrado recientemente a un entorno multicloud, puede que haya llegado el momento de reevaluar sus necesidades de inventario. Del mismo modo, si está llevando a cabo proyectos de desarrollo más grandes y complejos, es importante evaluar su canalización de CI/CD y determinar qué aplicaciones y bibliotecas están en uso. Un análisis exhaustivo del hardware y el software en todo su entorno es crucial para garantizar una visibilidad completa de los activos.

En esta fase, es fundamental conocer los recursos humanos de que se dispone. Un esfuerzo continuo debe consistir en formar a su equipo en el uso de herramientas de exploración y procesos como la notificación de vulnerabilidades. Es esencial asignar propiedad clara de tareas y procesos, incluida la gestión del proceso de reparación.

Las reuniones diarias de planificación pueden ayudar a mantener a todos alineados. Elija las herramientas de escaneado adecuadas para la evaluación inicial y decida si la composición de su equipo admite un enfoque de equipo rojo o azul. Es igualmente importante cultivar una cultura de concienciación sobre la seguridad asegurándose de que todo el mundo comprende las prácticas seguras y sabe qué sectores están autorizados a comunicarse con terceros.

En el nivel básico, deben existir herramientas de seguridad esenciales como la protección de puntos finales (CrowdStrike, Microsoft Defender, etc.) y herramientas de descubrimiento de vulnerabilidades como Nmap. Estas herramientas le ayudarán a identificar vulnerabilidades en su red. A medida que avance más allá de lo básico, cambie a herramientas más avanzadas.

Etapa de desarrollo: Establecimiento de un proceso estructurado

A nivel de desarrollo, es crucial establecer un proceso estructurado que incluya la identificación, evaluación, priorización y corrección de vulnerabilidades. Esto significa establecer un sistema en el que se documenten las vulnerabilidades y se prioricen y supervisen los esfuerzos de corrección.

Para priorizar las vulnerabilidades de forma eficaz, debe centrarse en dos factores clave: el riesgo y la exposición. La evaluación del riesgo implica determinar si una vulnerabilidad es explotable y si existe un parche disponible. La exposición se refiere a la importancia de la vulnerabilidad y al potencial de explotación.

Empiece por evaluar si una vulnerabilidad puede explotarse y si existe un parche. Comprender el impacto potencial y la facilidad de explotación es vital para calibrar la gravedad de la vulnerabilidad y determinar cómo priorizar su corrección.

Configuración segura

Durante la fase de desarrollo, también tendrá que decidir la periodicidad y los métodos de escaneado en función de la capacidad de su equipo, y si debe introducirse la automatización en el proceso. Establece frecuencias de escaneado para garantizar una supervisión continua y una identificación oportuna de las vulnerabilidades.

En resumen, construir y madurar un VMP es un proceso evolutivo, que requiere una continua reevaluación, alineación y refinamiento. Al evaluar el nivel de madurez actual de su organización, puede desarrollar una hoja de ruta para lograr una estrategia de gestión de vulnerabilidades más segura y eficiente.

¿Dónde crees que estás ahora?